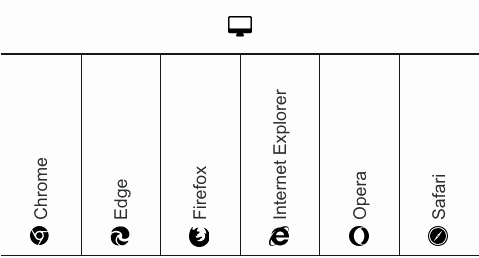

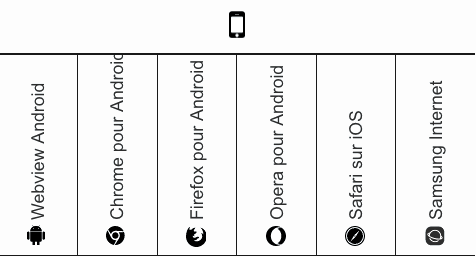

Supported Web Browsers and Technologies

Vulnerability Analysis

Vous pouvez nous envoyer vos vulnérabilités à analyser (Usurpation d'adresse web et de certificat sécurisé , Contournement

de sécurité , Accident dans la mémoire ...) Notre équipe vous répondra dans les plus brefs délais

confirmant la prise en charge de votre demande.

Nos analyses ont pour but

de déterminer le danger réel que représente(nt) la/les vulnérabilité(s) reportée(s).

Nos tests visent par exemple à :

- démontrer que les données

menant à une corruption mémoire peuvent être contrôlées directement , facilement ou

difficilement ,

- déterminer si la vulnérabilité pourrait être

utilisée pour injecter du script malveillant sur un site tiers ,

- exploiter

de façon optimale la vulnérabilité dans le cas ou ceci nous est possible,

- manipuler

certaines sécurités concernées afin de déterminer le danger

de la vulnérabilité en question,

- analyser en profondeur un spoofing dans

l'intention d'exploiter au maximum ses capacités d'usurpation de données.

- déterminer

si d'autres manipulations malveillantes sont envisageables.

Envoyez nous donc par mail vos preuves de concept ou exploits à cette

adresse :